Saya beranggapan bahwa pembaca saya sudah paham apa itu tools John the Ripper, karena saya tidak akan menjelaskan lagi apa itu John the Ripper dan seberapa pentingnya tools ini untuk melakukan tes penetrasi dan dimana anda dapat mendownload tools yang satu ini.

Oke, kita masuk pembahasan yang pertama,

John the Ripper Single Crack Mode

Dalam mode ini John the Ripper memanfaatkan informasi yang tersedia dalam bentuk nama pengguna dan informasi lainnya. Ini bisa digunakan untuk meng-crack file password dengan format

Username:Password

Saya ambil contoh, misalnya username nya adalah "XyberNote", maka password yang akan di coba:

xybernote

XYBERNOTE

xybernote1

x-ybernote

xybernote=

Jadi untuk menggunakan John the Ripper dalam Single Crack Mode kita harus punya bank data yang berisi kumpulan password yang di simpan dalam file crack.txt dimana file ini di enkripsi dalam enkrupsi SHA1. Untuk menjalankan nya bisa menggunakan syntax:

john [mode/option] [password file]

john --single --format=raw-sha1 crack.txt

John the Ripper Wordlist Crack Mode

Dalam mode ini John the ripper menggunakan daftar kata yang juga bisa disebut kamus yang membandingkan hash dari kata-kata yang ada di kamus dengan hash kata sandi. Kita dapat menggunakan daftar kata yang diinginkan. John juga hadir dengan password.lst yang berisi sebagian besar kata sandi umum.

Mari kita lihat bagaimana John the Ripper crack password di Wordlist Crack Mode.

Di sini kita memiliki file teks bernama crack.txt yang berisi nama pengguna dan kata sandi, di mana password tersebut dienkripsi dalam enkripsi SHA1 sehingga untuk menggunakannya bisa menggunakan syntax:

john [wordlist] [options] [password file]

john --wordlist=/usr/share/john/password.lst --format=raw-sha1 crack.txt

Gimana? Paham atau malah bingung dengan penjelasan saya diatas? Hahaha...

Baik, dari pada berbelit-belit mari kita demonstrasikan dua metode di atas, dimana saya akan coba crack dari user Linux. Sebelum itu kita harus mengerti terlebih dahulu apa itu shadow file.

Dalam sistem operasi Linux, file shadow password adalah file sistem tempat password pengguna terenkripsi disimpan. File ini terletak di /etc/shadow.

Metode Pertama

Sekarang, untuk metode pertama, kita akan memecahkan kredensial pengguna "pavan" tertentu.

Dan kita akan menemukan kredensial pavan pengguna dan menyalinnya dan menempelkannya ke file teks.

Sekarang kita akan menggunakan john the ripper untuk memecahkannya.

john crack.txt

Metode Kedua

Sekarang, untuk metode kedua, kita akan bersama-sama memecahkan kredensial untuk semua pengguna.

Untuk melakukan ini, kita harus menggunakan utilitas ripper John yang disebut "unshadow".

unshadow /etc/passwd /etc/shadow > crack.txt

Di sini perintah unshadow menggabungkan file /etc/passwd dan /etc/shadow sehingga John dapat digunakan untuk memecahkannya. Kita menggunakan kedua file tersebut sehingga John dapat menggunakan informasi yang diberikan untuk memecahkan kredensial semua pengguna secara efisien.

Sekarang kita akan menggunakan john untuk memecahkan kredensial pengguna dari semua pengguna secara kolektif.

john --wordlist=/usr/share/john/password.lst crack.txt

Menghentikan dan Memulihkan Cracking

Sementara John the ripper bekerja untuk meretas beberapa kata sandi, kita dapat menghentikan atau menjeda peretasan dan Mengembalikan atau Melanjutkan Peretas lagi sesuai keinginan kami.

Jadi saat John the Ripper sedang berjalan, Anda dapat menginterupsi cracking dengan menekan "q" atau Crtl+C.

Sekarang untuk melanjutkan

atau mengembalikan proses cracking kita akan menggunakan opsi -restore dari John the ripper:

john --restore

Sekarang kami akan mendekripsikan berbagai HASH menggunakan John the Ripper

SHA1

Untuk mendekripsi enkripsi SHA1 kami akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=raw-sha1 crack.txt

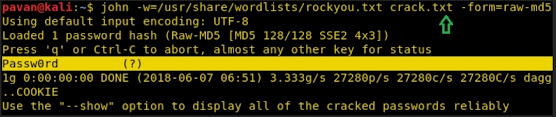

MD5

Untuk mendekripsi enkripsi MD5 kita akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=raw-md5 rack.txt

MD4

Untuk mendekripsi enkripsi MD4 kita akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=raw-md4 crack.txt

SHA256

Untuk mendekripsi enkripsi SHA256 kita akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=raw-sha256 crack.txt

RIPEMD128

Untuk mendekripsi enkripsi RIPEMD128 kita akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=ripemd-128 crack.txt

Whirlpool

Untuk mendekripsi enkripsi pusaran air kita akan menggunakan RockYou sebagai daftar kata dan memecahkan kata sandi seperti yang ditunjukkan di bawah ini:

john --wordlist=/usr/share/wordlists/rockyou.txt --format=whirlpool crack.txt

View all Format

John the Ripper mendukung banyak enkripsi, beberapa di antaranya kami tunjukkan di atas. Untuk melihat semua format yang didukungnya:

john --list=format

Menyingkat Pilihan

Kita tidak perlu mengetik opsi lengkap setiap kali kita menggunakan john the ripper, Pengembang telah memberi pengguna opsi untuk menyingkat opsi seperti

–single dapat ditulis sebagai -si

–format dapat ditulis sebagai -form

Seperti contoh di bawah ini adalah bagaimana menggunakan singkatan ini.

john -si crack.txt -form=raw-md5

john -w=/usr/share/wordlists/rockyou.txt crack.txt -form=raw-md5

crack.txtmd5.txt

john -form=raw-md5 crack.txt md5.txt

Cukup sekian dulu pembahasan tentang mbah John the Ripper, mudah-mudahan pembahasan ini bisa bermanfaat.